安全岗位面试知识整理

这里只记录常用知识,更多渗透测试实例演示点击这里.

常见问题

特别申明,已整理的相关信息皆源自网络和个人面试,侵权删。

数字公司(校招)

- 讲讲渗透经验与成果

- 给你一个站点如何检测

- mysql和mssql是否了解(选了mysql)

- sql注入某参数(忘了)过滤应如何绕过

- sqlmap的tamper有没有自己写过?

- sql注入写shell的前提、方法、指令

- 过WAF的方法(要求详细说,用什么符号,怎么用)

- phpmyadmin的提权思路

- 挖过哪些逻辑漏洞?

- 给一个登录框,问验证漏洞的思路

- 常用的信息收集方法

- 怎么验证是否有CDN

- 如何绕过CDN查真实IP

- 同源策略原理是什么,如何绕过同源策略

- 为什么同源策略无法防御CSRF?

- B站与A站不同源的情况下如何从B站获取到A站用户信息

- ARP攻击原理,防御方法

- java与php的反序列原理,如何实现

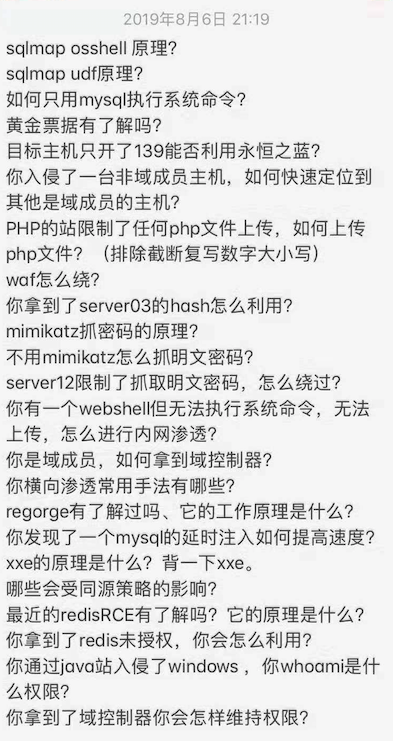

数字公司政企部门(社招,难度的确更高)

- sqlmap osshell原理是什么?

- sqlmap udf原理是什么?

- 如何只用mysql执行系统命令?

- 黄金票据有了解吗?

- 目标主机只开了139能否利用永恒之蓝 (TODO ...)

奇安信 (校招,基本跟数字公司套路差不多)

- owasp top10一些问漏洞原理和修复方法

- 渗透流程

- 提权

- 内网

- 结合一些网络(同源策略、CDN)以及编程(漏洞扫描器的编写,爬虫去重)的问题,

另外比较关注src和漏洞挖掘成果。

绿盟 (校招,和前面重叠的问题就不写了)

- burp工具都有哪些用途,用到哪些模块?

- 在漏洞平台上提交过哪些洞,利用的什么原理?

- 研究生期间的科研项目是否与安全相关,具体介绍一下

- 详细讲讲你简历上的渗透项目,然后根据内容问了其中一些漏洞挖掘的细节。 (这个其实所有面试都要注意)

绿盟 (社招)

- 注重计算机网络基础知识

深信服 (校招,又广又细)

- sql注入分类,宽字节注入原理。

- 你的渗透经验。

- 挖了哪些洞,怎么挖的。

- ctf打过哪些比赛,讲讲web中的上传题的类型和绕过方法

- 如果让你用工具进行代码审计一个cms的上传功能,你会关注哪些函数

- php代码审计中命令执行你会关注哪些函数,代码执行你会关注哪些函数

- 内网渗透怎么获取服务器账号密码

- 内网渗透怎么维持权限

- python代码正则

- 用python实现https请求中的一些坑

业务安全

日常作业:

【1】服务器账号管理存在两个痛点:

1、一个服务器管理员管理上百台服务器,例如Windows中的'Administrator', Unix/Linux的'root' , SQL的'sa'等,这些账号密码都是一样的或者存在一定的规律,怎么去定期去批量更改管理员密码。

2、人员离职,运维账号没有及时清除。

针对以上情况,有什么好的解决方案。

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

用堡垒机,比如阿里云堡垒机,登录服务器全部通过堡垒机登录,每个人开一个阿里云子账号,登录堡垒机通过阿里云子账号登录,开发和运维可以分配不同的权限,离职了,阿里云子账号禁用就行了。

员工账号还是严格照着账号口令管理要求来:一是定时自查,发现遗留账号;二是账号锁定策略,周期性不活动的自动锁定;三是员工离职及时和相关部门互通消息。

【2】有没有遇到过短信资源被消耗的情况,比如利用手机号遍历,除了每次请求增加验证码识别,有没有相应比较好的解决办法。

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

1.手机号码逻辑检测

2.随机校验

3.增加友好的图形验证码

恶意攻击者采用自动化工具,调用“动态短信获取”接口进行动态短信发送,究其原因是攻击者可以自动对接口进行大量调用。

采用图片验证码可有效防止工具自动化调用,即当用户进行“获取动态短信”操作前,弹出图片验证码,要求用户输入验证码后,服务器端再发送动态短信到用户手机上,该方法可有效解决被利用实施炸弹攻击的问题。

安全的图片验证码必须满足:

1)生成过程安全:图片验证码必须在服务器端进行产生与校验;

2)使用过程安全:单次有效,且以用户的验证请求为准;还有验证码要设置过期时间;

3)验证码自身安全:不易被识别工具识别,验证码的位数不能太少,能有效防止暴力破解。

4.同号码短信发送频率限制:SMS block。(1小时内几次,24小时内几次,超过就禁止这个号码再请求,多少小时后自动解封,etc.)

5.不同号码请求数量限制

6.白名单

这是最简单的一种方式,但应用场景有限,比如,在一些内部应用系统(从HR系统或其他系统同步手机号过来验证),此时,只需要验证是否为内部员工手机号,如不是,直接提示非内部员工手机号;如是,再执行短信api流控策略。

当然,实际安全业务成熟的公司,应该会有一套更完善的风控规则。

- CC攻击和DDoS的区别

CC攻击可以算是一种应用层的DDoS,比较明显的区别是:DDoS针对IP地址发起的攻击,CC针对服务器端口发起攻击的攻击。

应用层DDoS与正常业务访问的界限比较模糊。

比较常规的方法查看下你web站点的访问日志:

如果固定几个url有大量不同IP高频访问,就有比较大可能是CC攻击。

如果web接口访问压力不大,但是机器带宽长时间保持异常高数值,你抓包也能看到固定一批IP向你的服务器发送了大量请求,那就有可能是非应用层的DDoS了。

溯源的话,CC攻击如果有用代理服务器,可以追一波看下是否能挖到有用的信息。一般来说有DDoS攻击样本才比较好溯源。

- 常见的网络攻击类型和攻击方式 Web入侵:挂马、篡改、Webshell 系统入侵:系统异常、RDP爆破、SSH爆破、主机漏洞 病毒木马:远控、后门、勒索软件 信息泄漏:脱裤、数据库登录(弱口令) 网络流量:频繁发包、批量请求、DDOS攻击 物理攻击:物理毁损主机、存储设备等,机房断电。

术语解释

详见这里渗透测试常见术语